本文已发表于“看雪论坛”,转载请注明出处。 拖到IDA去分析,查看字符串,看到两个大数串: Read More

归档为: "七月 2017"

七月 28, 2017

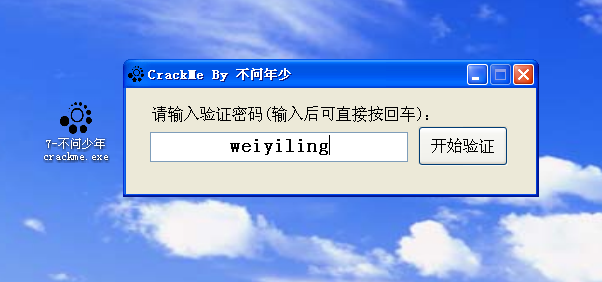

本文已发表于“看雪论坛”,转载请注明出处。 程序运行起来输入测试key,点击验证没反应,再点一次程序崩溃,这其实和题目的设计有关,后面会揭晓原因。 直接拖到od里运行,发现入口点被修改了: Read More

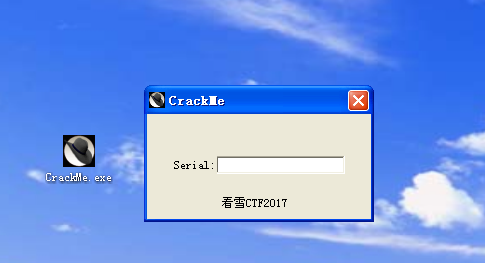

本文已发表于“看雪论坛”,转载请注明出处。 程序运行后输入回车验证,没有任何提示,于是OD附加进程,但是发现无论是硬件断点还是内存断点,只要程序一运行到下断的位置就会直接崩溃,各种版本的OD过反调试都失效: 后来发现这是一个神奇的反调试,核心代码在驱动层,并且实现方法也很简单,主要就是在底层遍历找到crackme进程将调试端口置为0: Read More

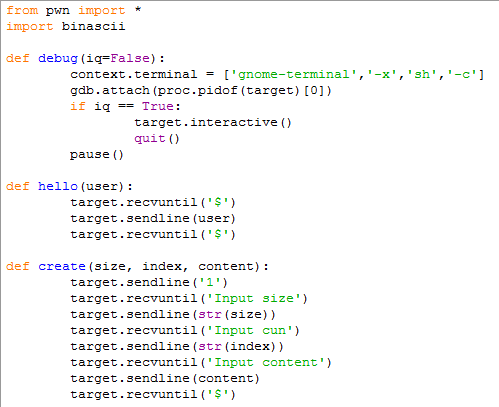

本文已发表于“看雪论坛”,转载请注明出处。 本来想比赛后好好整理一番再发的,没想到事情每天都堆积不完,只好抽空先把写过的发出来,以后“有机会”再修整吧~ 程序运行后,输入用户名后显示命令列表,类似于记事本存储管理,实际上只有前3项命令有用,第4项“查看”是摆设,无实际功能: 把程序扔IDA里开始先分析程序流程,对应上面的程序功能: Read More

七月 26, 2017

题目简述 本题分数500分,直接等于前面两题的分数总和,明显不是善茬,差不多都要准备放弃了,抱着学习的心态再看看吧。 题目给了三个文件,主程序main.exe,运行库mscorlib.dll,和一个被加密过的文件data.encrypted,最终目标是要分析程序后解密该文件得到一张图片。反调试 老样子,把main.exe拖IDA分析,能够直接看到主函数,并且一来就有创建一个反调试的线程:… Read More

- 1

- 2